Здарова чуваки, и привет тебе %username%! Многие, наверное, слышали про увольнение главреда и компании lenta.ru. Тем самым я забавы ради чутка изучил ресурс, и проведя небольшую разведку обнаружил интересный поддомен lan.lenta.ru

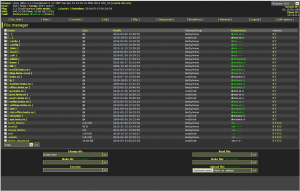

На самом деле я думал, что обнаружил интранет, но не тут-то было. Там был закрыт от чужих глаз старый вариант сайта и я бы даже не обратил внимания если бы случайно не наткнулся на директорию/e/

Все замечательно, только вот небольшой нюанс…

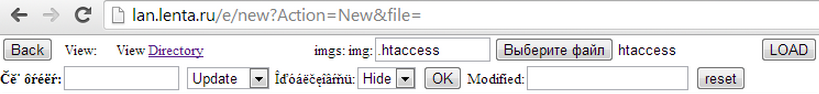

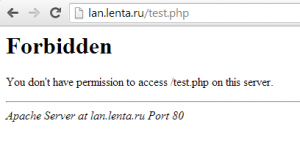

Так как стоит apache, заливаем .htaccess, только он переименовывается в index.htaccess, что не есть гуд.

Но мы не унываем, помимо update, view и delete есть rename. Переименовываем в стандартный .htaccess

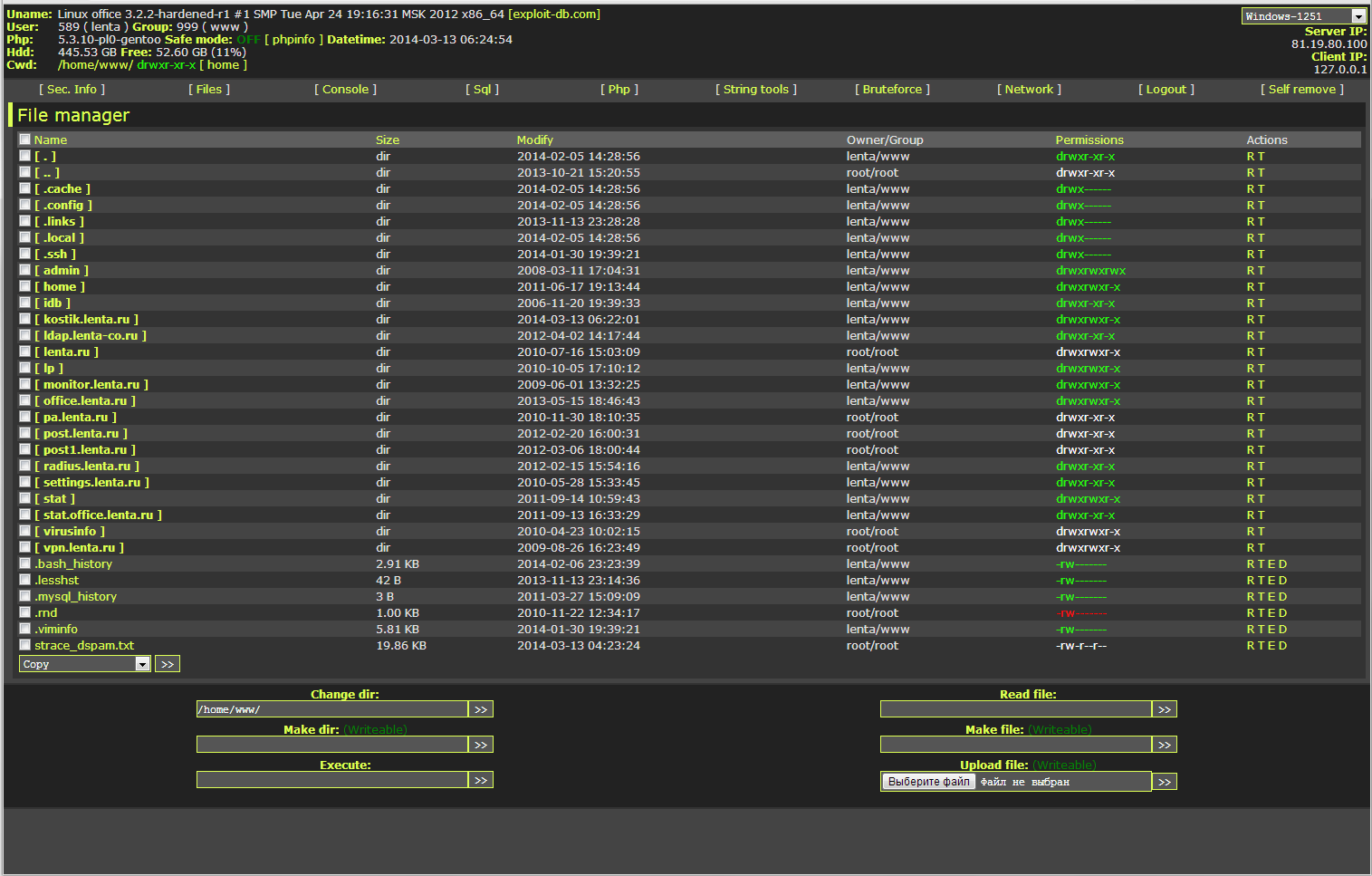

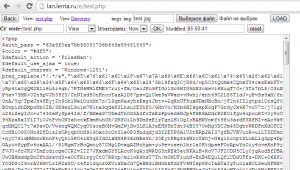

Тадаа! С этим справится даже школьник, который прогуливает уроки. Ну дальше мы само собой

Итак, дорогой %username%, для доступа на сервак ленты потребовалось три шага.

1) Найти сайт lan.lenta.ru и зайти на директорию редактирования

2) Залить php шелл

3) Отредактировать .htaccess

И крупнейшее российское СМИ в наших руках. Таки дела.

Как этого избежать — первое, блокируйте доступ к важным директориям не только в продакшене, но и на любых других (тестовых) ресурсах. Второе — удаляйте всякое старьё, которое не используете.

Вот такой вот пятничный пост. Всем спасибо, все свободны.

Как вы наткнулись на lan.lenta.ru ?

И как «случайно» можно найти директорию /e/ ?

Есть инструменты для разведки, такие как dnsmap, dnsenum, etc

+ к сообщению выше,,,

Если перейти по ip из шелла (81.19.80.100) то, он ведет на monitor.lenta.ru

P.S.Просканив ленту, поддомена lan.lenta.ru не обнаружено…

Сканил через Acunetix Web Vulnerability

Уважаемый Bo0om не могли бы Вы написать обзорчик по софту, коим можно воспользоваться для «разведки», поиска уязвимостей своего сайта!

(дабы не оказаться на месте «ленты» 🙂 )

Может быть =)