Привет %username%, сегодня я хотел бы показать тебе несколько мыслей, чтобы доказать, что информационная безопасность — это просто… Жопа.

О какой безопасности может идти речь?

Люди просто не понимают, что такое хорошо, а что такое плохо. Вроде-бы сервер надежно защищён, всё под контролем, скрипты проверены на 10 раз, введена двухфакторная аутентификация, в админку можно попасть только при наличии сертификата, сервер мониторит WAF… Но только вот в папку /dumps/ ежедневно пишутся копии базы данных, а скачать их может любой желающий.

«Для человеческой глупости нет патча…» © Кевин Митник

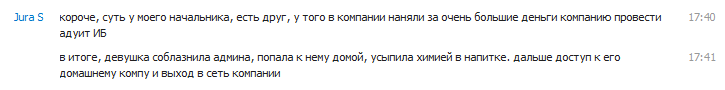

Так о какой безопасности может идти речь? Таких примеров уйма — передача важных данных через социальные сети, работа по открытому wifi в офисе компании, стикеры с паролями возле монитора, доступ в сеть компании из домашнего компьютера (что на примере ниже). Ничего хорошего не будет, если у сотрудников компании не соблюдаются обычные правила безопасности.

Я когда-то работал в одной госконторе и в казначействе был семинар по новому ПО, это был сайт с защищённым доступом. Какие были требования для работы с ним — java, обязательно версии 6.0xx (дана инструкция, как установить именно эту версию и отключить обновления).

Официальная бумажка. Два фэйла: 1)Принудительное использование старой Java 6.17

2)Явный намёк, что винда не лицензия pic.twitter.com/llasHLP3uM

— Bo0oM (@i_bo0om) 3 Март 2013

Да это просто рай для вирусмейкеров! Можно взять старую паблик связку эксплойтов (с учётом того, что большинство на Win XP + Internet Explorer) — и разослать всем, кто пользуется казной. В самой системе можно посмотреть сотрудников других компаний, а ещё пароли по дефолту — фамилии сотрудников. Важно, чтоб обязательно лицензионный антивирус! Но об этом ниже.

Информационная безопасность — это бизнес

Из всего делают бизнес, иб — не исключение. Ничто не от чего не защищает, а лишь помогает защитить. Такая же история, начиная от антивирусов, заканчивая дорогостоящим серверным оборудованием для защиты от чего-то там. Количество хакеров и уязвимостей растёт, каждый бы хотел иметь защиту, этакий пуленепробиваемый жилет, а чем выше спрос — тем больше предложений. Есть люди, которые не пользуются антивирусами и ни разу небыли защищены. А есть и обратная сторона медали, антивирус, фаервол, но вот что-то порно-баннер вылез во весь экран, а я всего-лишь реферат скачал :((

Многие не понимают угрозу

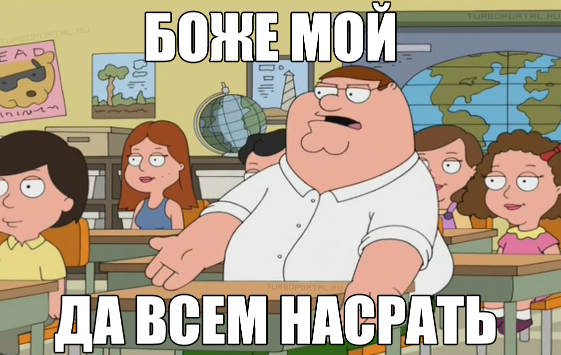

Вот ещё один пример, отрывок из переписки одного сервиса, который помимо регистрации — принимает оплату кредиткой.

Излишнее доверие к сторонним разработкам

Некоторый opensource разрабатывает пара человек (а может и один), остальные делают лишь незначительные поправки (а может и не делают). Тут сразу возникает ряд вопросов, тестировалось ли оно вообще? А оно вообще поддерживается? Регулярно ли выходят обновления? Высокое доверие к сторонним скриптам часто приводит к взлому системы. Это происходит везде и повсюду. Внедряя в свою разработку — чужую, есть риск что стороннее ПО содержит уязвимости и в итоге приведет к взлому. Все уже писали про heartbleed, а я как лох — не писал.

Картинка справедлива для многих вендоров, с теми или иными вариациями и не важно опен, не опен. pic.twitter.com/XV2hiLJDu8

— Ilya Medvedovsky (@imedv) 11 мая 2014

Никому нельзя доверять, даже самому себе. Покупая телефон — вы не знаете, быть может в него «вшита» возможность прослушки, отправка местоположения на сторонний сервер. Проверить это можно лишь тщательно изучив устройство. Так и с сторонними разработками, только мало кто будет тратить время\силы\деньги на изучение, поэтому от этого никуда не деться. Поэтому следующий пункт…

Многие не пытаются минимизировать риски

Порой, даже если злоумышленник получил web-shell на сервере — он ничего не может сделать с существующими файлами и нехватает прав на другие каталоги. Если найдена sql injection, злоумышленник не может прочесть ничего, кроме уже публичных данных, а sql-сервер изолирован от сервера с файлами. Это хорошие примеры «правильной» настройки веб-окружения, правильной минимизации рисков и вообще всё по феншую. Аутентификация в несколько шагов,

Уязвимости продаются и покупаются

Я не говорю о чёрных рынках. Я имею ввиду распространённое ПО, скрипты — в том числе с открытым исходным кодом. Любой разработчик может незаметно оставить «закладку», будь то роутер или CMS. Бывает так, что надёжный, проверенный годами код перед очередным обновлением — раз, и меняет безопасную строчку на уязвимую. Вместо false — true, вместо нуля — единица. Это происходит случайно? Как ты считаешь, %username%? В любом случае, я считаю, что просто-так подрывать репутацию компании никто не будет, если за это хорошо не заплатили. Ну или надавили. Ну да ладно, говорю большое спасибо тем, кто находит уязвимости — вы делаете мир лучше.

Всем насрать

Я уже привык, что многие администраторы могут неадекватно среагировать на присланные уязвимости. Ну и вообще, в течении последних N лет найденные уязвимости на крупнейших порталах, крупных компаний и прочих толстых дядек никак не поощрялось, и даже «спасибо» говорили не всегда. Раньше, конечно, меня интересовало, почему же такая реакция? Однажды отправив уязвимость об sql inj на один из проектов канала ТНТ, я объяснил, что для каждого сайта необходимо создавать отдельного пользователя базы данных, чтобы минимизировать риски, ибо с помощью одной уязвимости можно получить доступ к базам всех сайтов. Уязвимость админ, конечно, исправил, а вот возиться с пользователями не стал, где я услышал примерно следующее — «Зачем? Мне лень. Я не знаю кто отвечает за остальные сайты, там дебри, этим нужно заниматься, изучать, но моя зарплата от этого не измениться. Поэтому лояльность, как обычно». И в принципе, я его понимаю. У него своя задача, своя работа. Если руководство узнает, что там ещё и уязвимость была — лишат его премии. Стал бы продавец магазина перетаскивать ящики с фруктами в соседний склад, потому что в этом складе слишком сыро и образовалась плесень? Он может ещё и сообщит это хозяину магазина. Но остальное — не его проблемы.

Обучение неправильно изначально

Кто обучался писать сайты самостоятельно используя книги — их сайты ломали. Кто обучался веб-программированию в российских вузах — их, скорее всего, тоже ломали. В большинстве источников о теме безопасности буквально 1-2 главы, где по верхушкам показано что-то там о безопасном коде. Неправильные примеры в книге, неправильная логика работы веб-приложений, всё это потом попадается в работающих проектах. Я не говорю о всех, я говорю о большинстве. Это неправильный подход к программированию с ошибками изначально — приводит к тому, что программисты учатся на своих ошибках и повезло тем — кто был осведомлён об этом заранее.

Вся надежда на систему защиты

На WAF ты надейся, а сам не плошай. Если пишешь код — желательно дополнительно фильтровать данные, пользователю нельзя доверять 😉 А надеяться на встроенную систему защиты можно не всегда, вероятно кто-то когда-то её обойдет. Лука Сафонов заметил, что на курсах программистов 1c-bitrix не обращают внимание на фильтрацию, так как там мощный встроенный WAF. Который к тому же можно обойти (правда у меня ушло достаточно много времени, но тут делаем поправку на то, что я нуб).

Безопасности нет вовсе

Безопасность — это миф, есть только защищённость. Ни одна компания не может гарантировать 100% безопасность. Да и к тому же безопасность нельзя измерить в процентах. Бумажники всегда могут сослаться на нормативные документы, стандарты безопасности, но даже если все стандарты соблюдены, всегда остаётся вероятность взлома той или иной системы. Если тебе продали кофеварку с гарантией, что в течении года она не сломается, а она ломается через месяц — это ничего не значит. Ну да, будет у тебя бесплатное техобслуживание, ну или заменят тебе кофеварку. С ИБ будет посложнее, давать гарантию безопасности могут только некомпетентные компании. А может это будет такой маркетинговый ход. Дали гарантию безопасности, через некоторое время сайт взламывают и «утекает» вся база клиентов, заказчик пишет, мол, как быть — а эта noname компания в качестве компенсации — исправляет новую брешь. Это нормально.

Попытка не пытка?

Опять же, с безопасностью государственных сайтов (и банков) совсем хреного. Я сейчас говорю о государственной безопасности. Если подойти правильно, множество ресурсов можно взломать, так почему-бы не отдать их на растерзание багхантерам? Ну жалко бюджет — хотя бы за «спасибо». Даже мне было бы интересно пощупать goverment, если мне за это ничего не будет. Но нет же, пусть эта работа останется на анонимусах и прочих блэках. Лучше видеть в новостях, что опять кто-то что-то взломал, скачал базу данных чего-то там, а найти их не вариант, ибо они знают как спрятаться в интернетах, а вот сунешь кавычку не туда — всё, ты хотел взломать, за тобой выехали.

Возможно, я что-то забыл написать, а может мне придет в голову что-нибудь чуть позже. Береги себя, %username%!

Чем больше узнаешь про безопасность (вернее про опасность) тем страшнее становится 🙂

Cпасибо . Oтличная статя.

Да уж, насчёт кавычки автор прав. Такая страна…